这个其实是autoindex的锅,属于使用者太小白,分享出来是为了图个乐子。

———————

事情的起因是因为我发现网站后台的nginx报错信息里面有一项很奇怪的phpMyAdmin访问请求,关键在于我并没有安装,甚至于数据库接口都强制内网。所以好奇搜索了一下,发现问题有点大。看来phpMyAdmin置于Linux等于flash置于Windows的角色。

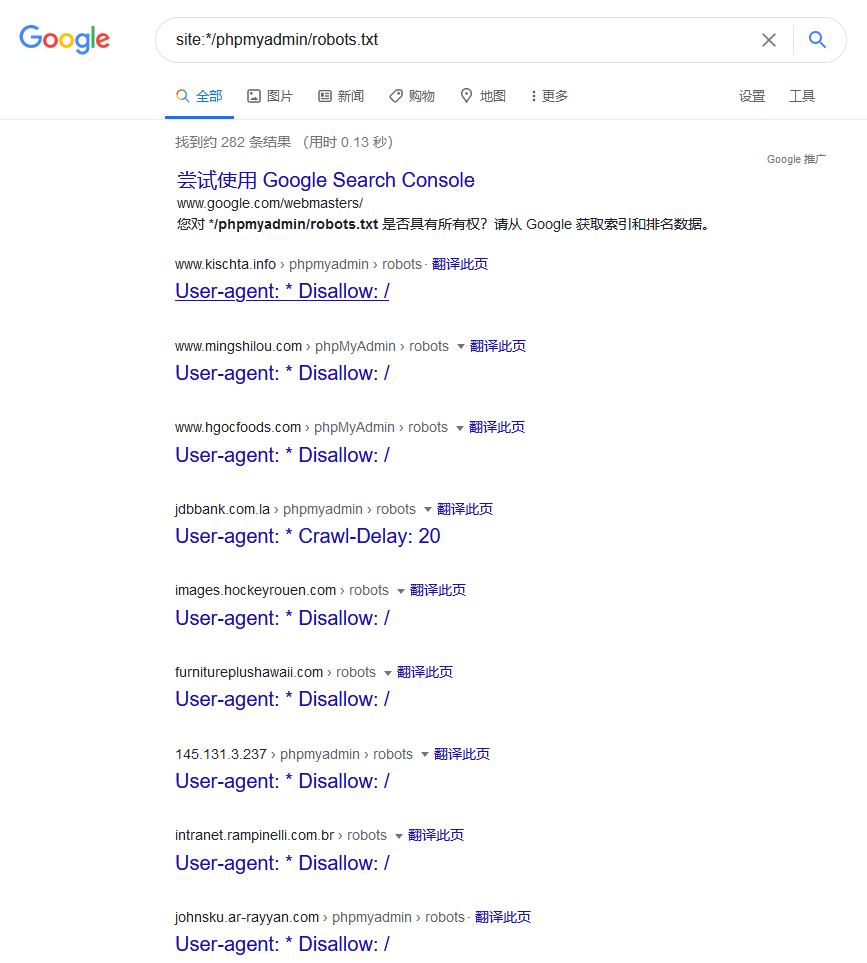

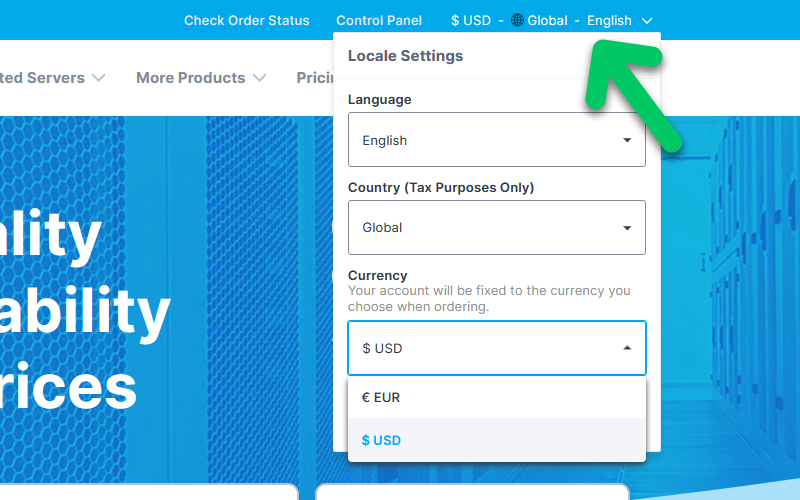

在谷歌搜索中输入site:*/phpmyadmin/robots.txt,得到下图:

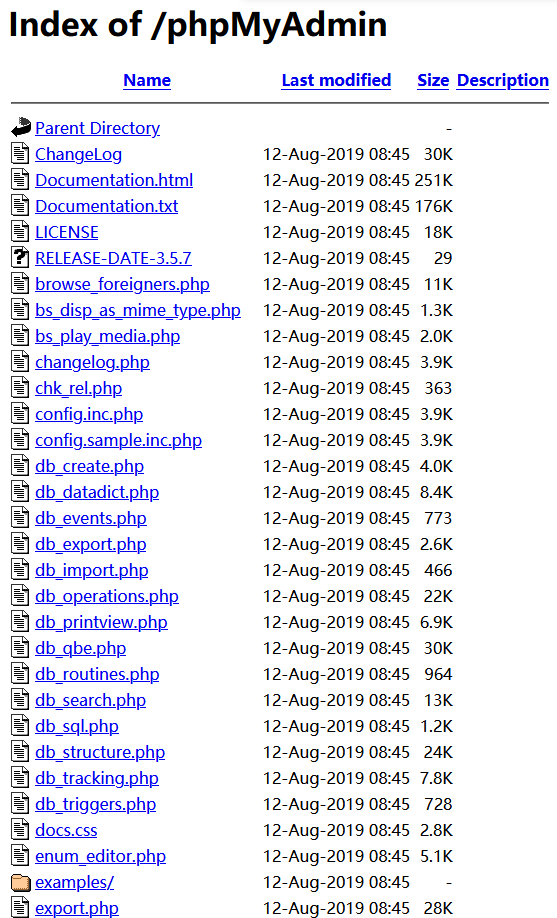

意选择一个,点击进去,此时的url为domain.com/phpMyAdmin/robots.txt,到目前为止,似乎一切正常。

关键的一步是返回上级目录,即主动访问domain.com/phpMyAdmin/,整个文件列表就都出来了。

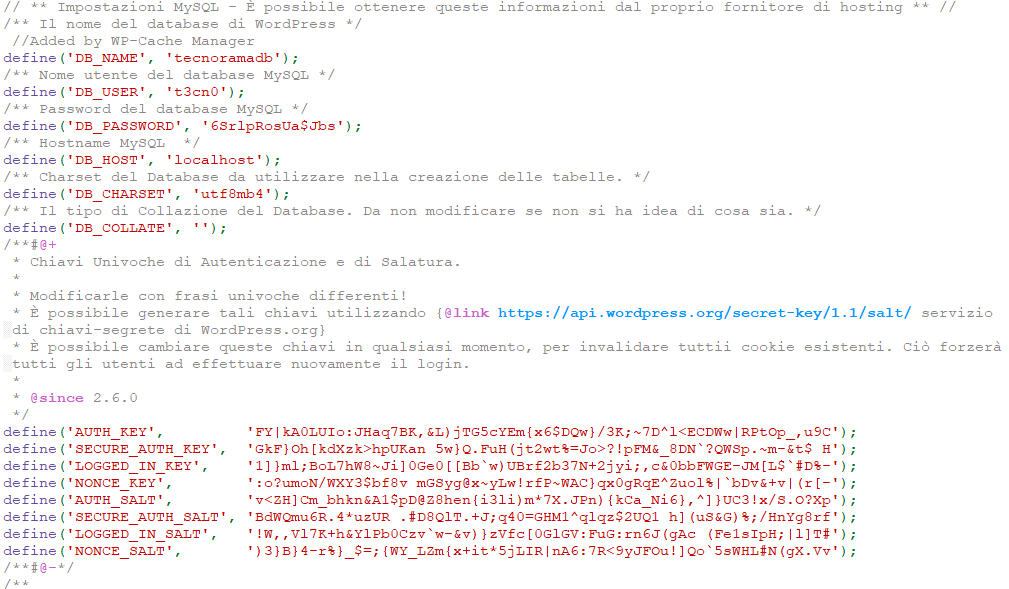

把关注点放到config.inc.php上,即phpMyAdmin的配置文件,得到数据库用户和密码

考虑到此网站本身的使用WordPress,上溯一个目录得到wp-config.php,得到配置文件以及加盐的验证。

———————–

事情本身没有什么,一个禁止访问和过滤规则就可以避免了,但是免不了新手不知道或者误操作了,算是一个很有趣的例子。

集市上,还可以通过试探ico来实现类似的效果。