您现在就可以开始使用Cloudflare Access。默认情况下,您的帐户有5个免费席位。当您注册5个免费座位时,您将可以根据需要使用任意数量的座位,而没有上限。

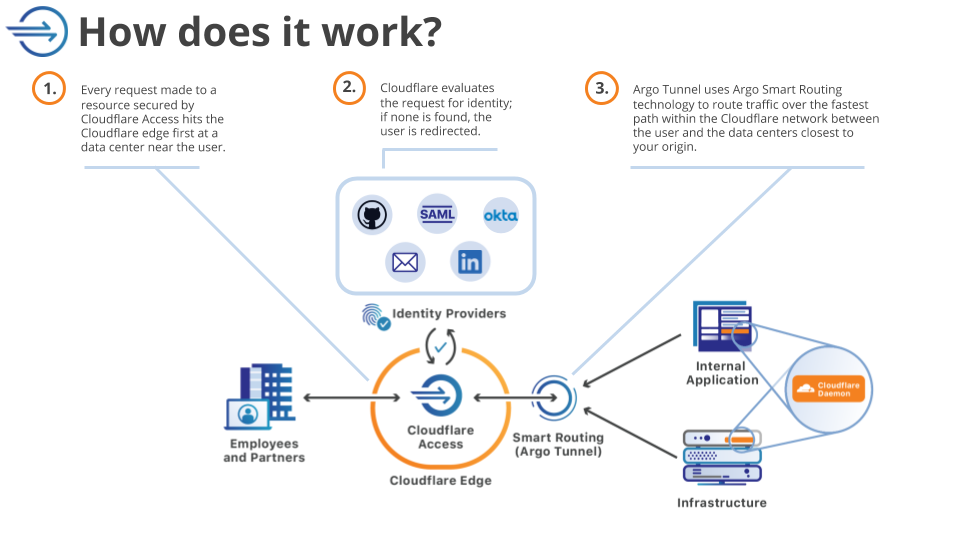

Cloudflare Access是Cloudflare for Teams的一半,这是一个在Cloudflare的网络上运行的安全平台,致力于在不损害体验或性能的情况下确保用户,设备和数据的安全。Cloudflare Access可以保护Web应用程序,SSH连接以及远程桌面的安全。

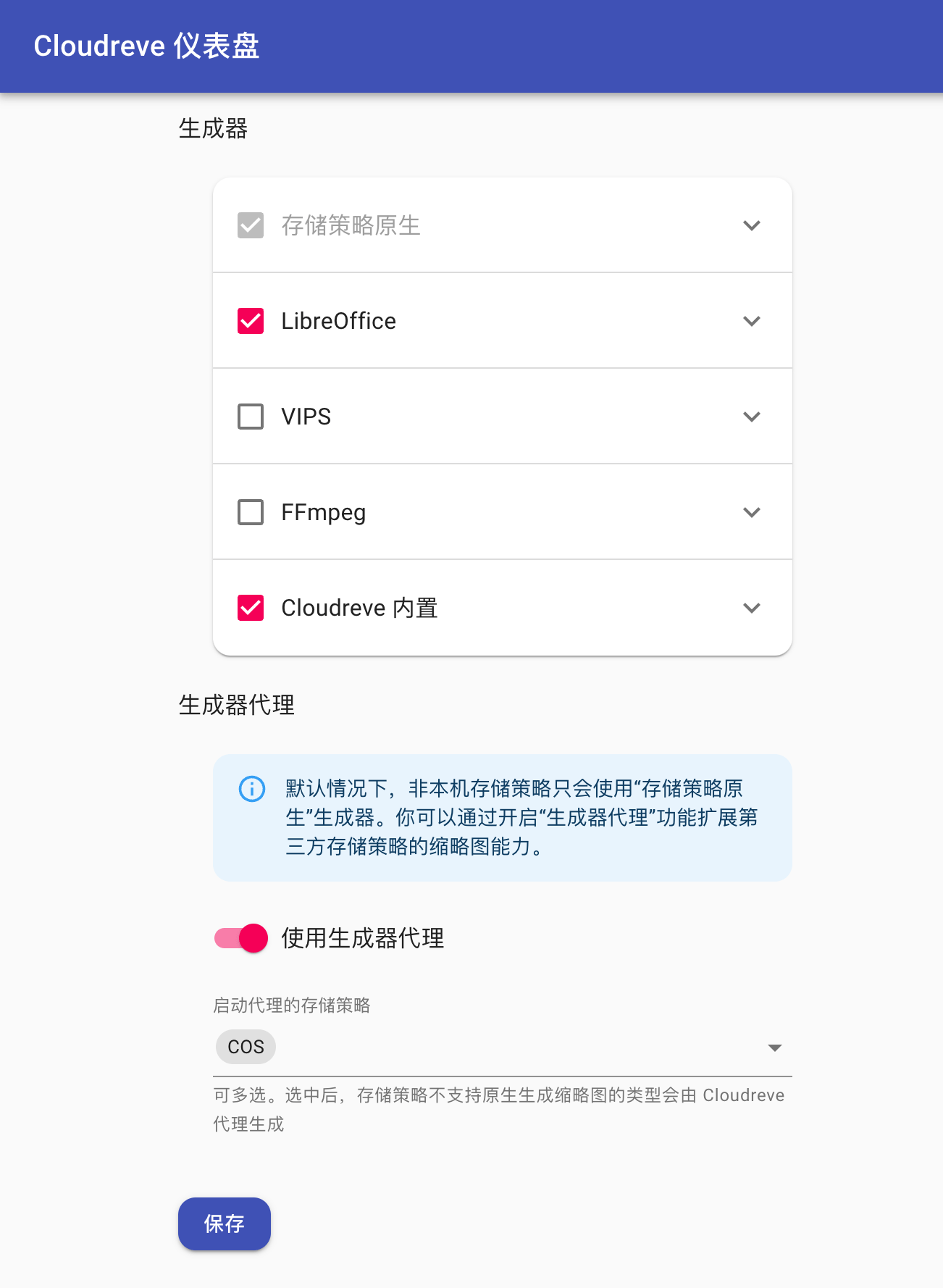

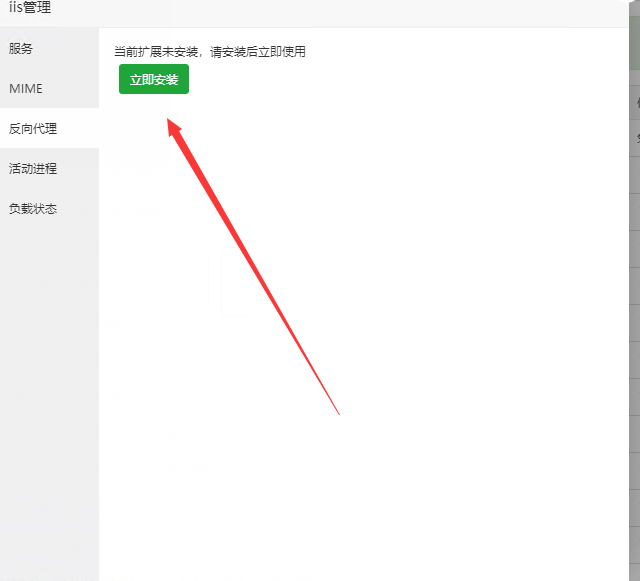

1)启用Cloudflare访问

- 在Cloudflare仪表板中,导航到“访问”选项卡,然后单击“启用访问”。

- 系统将提示您选择座位数。目前,在“ Premium”计划中输入“ 5个席位”以立即开始使用免费席位并开始配置您的帐户。您无需为此选择付费。

- 还没有Cloudflare帐户?请按照以下说明创建一个免费的。您需要先将一个网站添加到您的帐户。

- 作为设置Cloudflare Access的一部分,请将站点添加到Cloudflare。该站点不必与内部DNS使用的站点相同,也不必与公共受众使用的站点相同。一旦该主机名位于Cloudflare上,您就可以将应用程序,计算机和远程桌面部署为受Cloudflare Access保护的子域。

2)配置您的身份提供者

- Cloudflare Access与您组织的身份提供者集成在一起,以确定用户的身份,该身份用于验证用户访问您的应用程序的权限。除了可公开使用的提供程序(例如LinkedIN和GitHub)之外,Access还支持由您的团队维护的提供程序(例如Okta,G Suite和AzureAD)。

- Access 同时支持多个提供程序,包括相同类型的提供程序。

- 当用户连接到受Access保护的应用程序时,将提示他们使用配置的身份提供程序登录。

- 作为在步骤1中启用访问的一部分,您可以立即开始配置身份提供程序。请按照以下说明开始集成团队的登录方法。

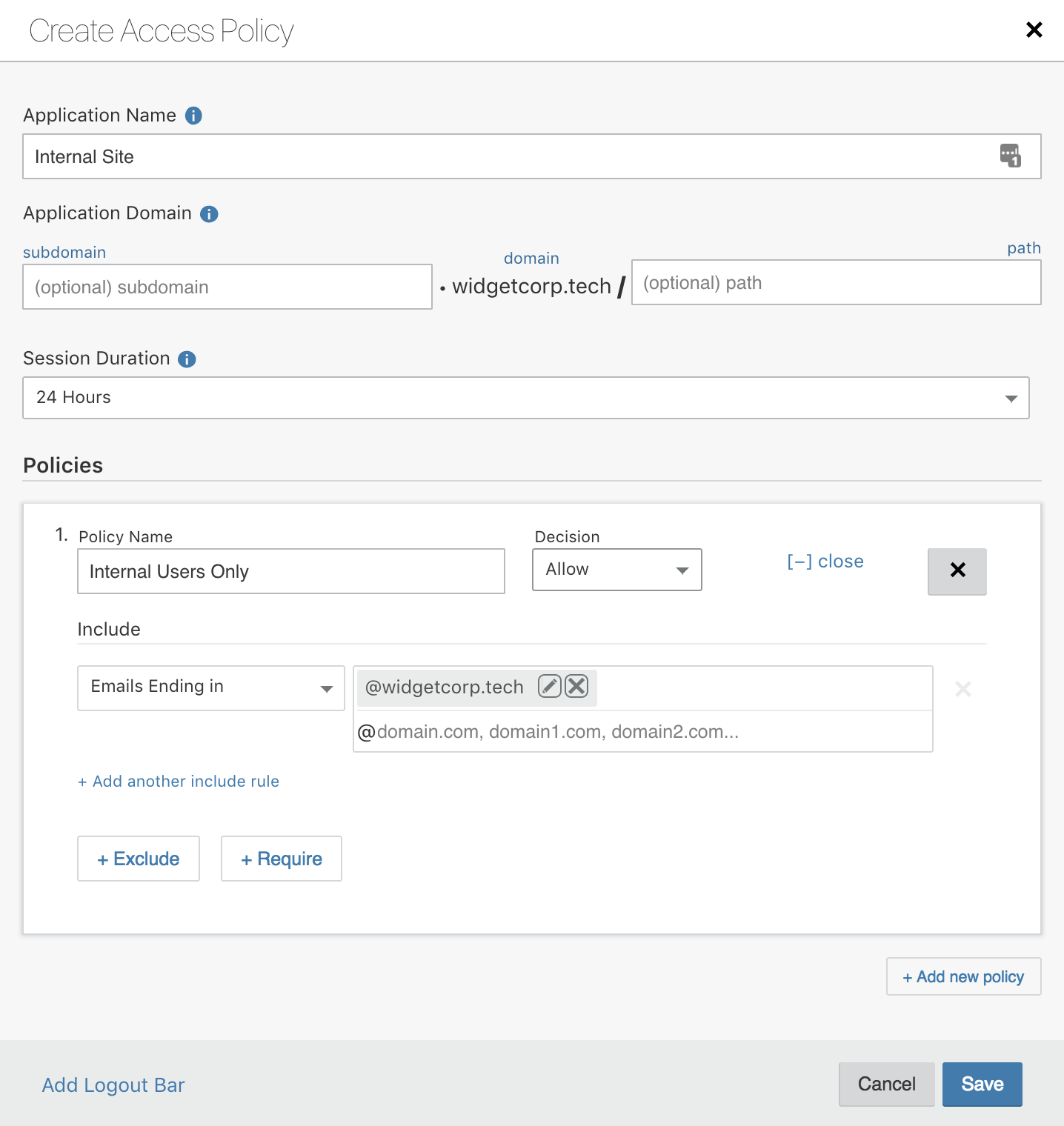

3.建立您的第一个访问策略

- Cloudflare访问策略允许您保护整个网站或特定的URI(应用程序资源)。您可以使用策略定义可以或不能访问应用程序资源的用户或组。

- 您可以使用通配符策略为顶点域,特定子域或所有子域配置访问策略。同样,您可以将访问策略应用于整个网站或保护特定路径。

4.将您的应用程序或基础架构连接到Cloudflare

- 无论应用程序是在内部运行还是托管在云提供商中,您都可以使用Cloudflare Argo Tunnel将基础架构连接到Cloudflare 。

- Argo Tunnel在源服务器或计算机上运行轻量级守护程序,该守护程序在该资源与Cloudflare网络之间建立仅出站连接。

- Argo Tunnel还将为您的应用程序注册DNS记录。例如,如果你在建立一个政策

Step 3下固定jira.internal.com,Argo的隧道可以创建DNS记录将代理请求通过CloudFlare的该应用程序。

5.为您的组织启用Access App启动

- Cloudflare Access包含Access App Launch功能,该功能可作为单个仪表板供最终用户查看和启动他们可以访问的应用程序。

- Access App Launch减少了最终用户在迁移到新系统时的麻烦;他们只需要一个URL,就可以开始连接到所需的工具。您可以按照以下说明为您的组织启用此功能。

其他材质

您可以了解有关Cloudflare for Teams的更多信息: